Menschliche Schwachstellen in der Cybersicherheit 2025: Risiken, Fakten und Lösungen

'%3e%3cpath%20d='M26.6667%2020.022L30%2023.3553V26.6886H21.6667V36.6886L20%2038.3553L18.3333%2036.6886V26.6886H10V23.3553L13.3333%2020.022V8.35531H11.6667V5.02197H28.3333V8.35531H26.6667V20.022Z'%20fill='%230AA971'/%3e%3c/g%3e%3c/svg%3e) Wichtigste auf einen Blick

Wichtigste auf einen Blick

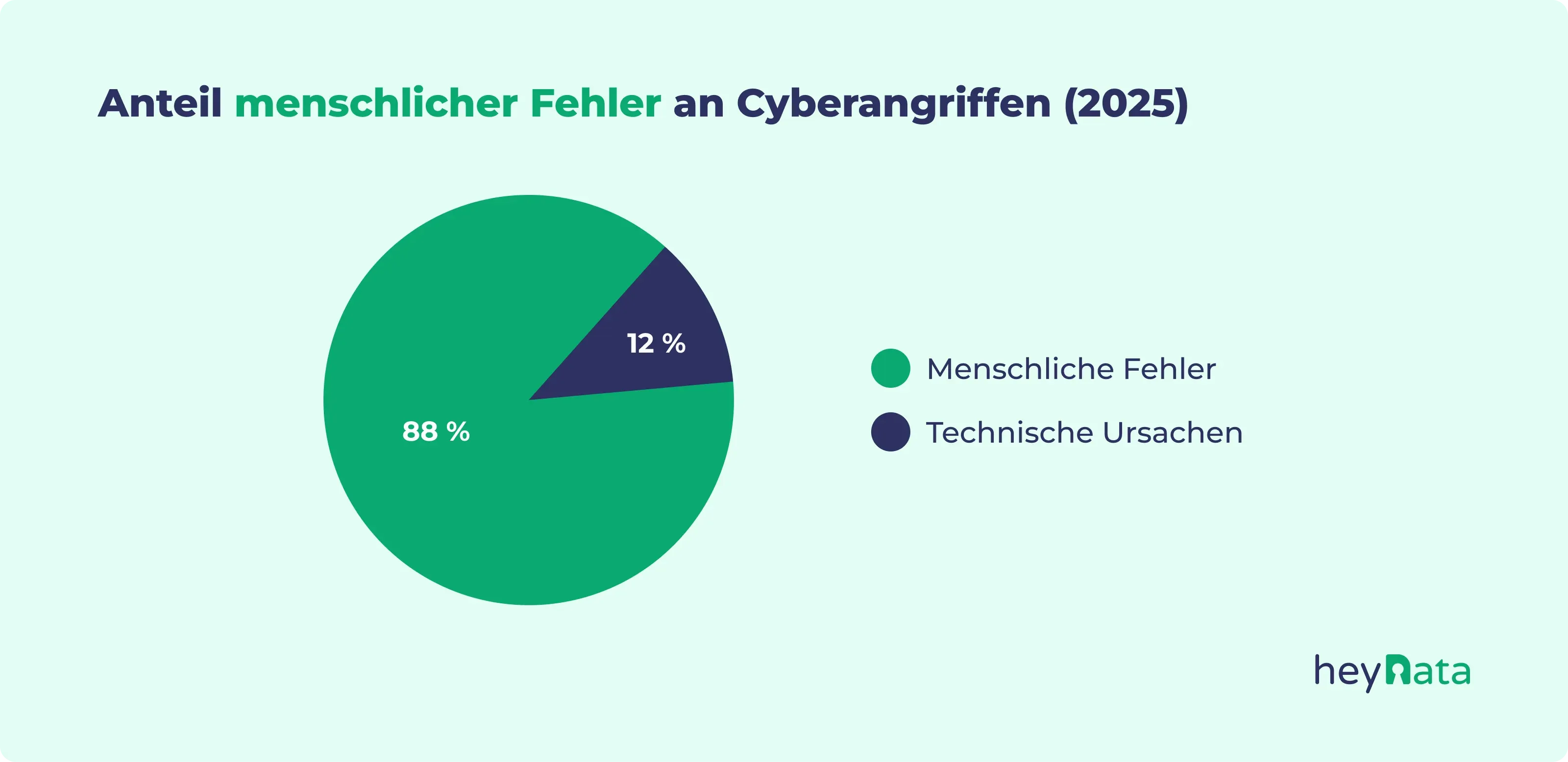

- 88 % der Cyberangriffe haben menschliche Ursachen.

- Social Engineering und Phishing bleiben die häufigsten Einstiegspunkte.

- Schulungen, MFA und eine starke Sicherheitskultur sind essenziell.

- Compliance-Tools wie heyData unterstützen bei Prävention und Dokumentation.

Der Mensch als Sicherheitslücke Nummer Eins

Die digitale Bedrohungslage im Jahr 2025 ist komplexer denn je. Trotz technologischer Fortschritte bleibt der Mensch die größte Schwachstelle in der IT-Sicherheit. Studien zeigen: Bis zu 95 % aller Sicherheitsvorfälle gehen auf menschliches Versagen zurück. Ob durch Phishing, schwache Passwörter oder fehlerhafte Datenverarbeitung. Angreifer nutzen gezielt menschliche Verhaltensmuster aus.

Die Folgen solcher Vorfälle reichen von Datenverlust über hohe Kosten bis hin zu regulatorischen Sanktionen. Umso wichtiger ist es, dass Unternehmen menschliche Risiken nicht länger als Randthema behandeln. Vielmehr müssen sie in eine ganzheitliche Sicherheitsstrategie integriert werden, bei der technische Maßnahmen und organisatorische Prozesse Hand in Hand gehen.

Dieser Artikel beleuchtet den Status Quo der menschlichen Risiken in der Cybersicherheit, illustriert diese mit aktuellen Daten und Beispielen und zeigt auf, wie Unternehmen durch Training, Technologie und Compliance-Lösungen wie heyData das Risiko minimieren können.

Inhaltsverzeichnis:

1. Die Zahlen sprechen für sich: Wie gravierend ist menschliches Versagen?

Zahlreiche Studien untermauern die Bedeutung menschlicher Fehler als Hauptursache für Sicherheitsvorfälle. Laut der Stanford-Universität gehen rund 88 % aller Cyberangriffe direkt oder indirekt auf menschliches Fehlverhalten zurück. Das Verizon Data Breach Investigations Report (2024) ergänzt: In 68 % der untersuchten Fälle war ein menschlicher Faktor beteiligt.

Besonders häufig sind Fehler wie das Klicken auf Phishing-Links, das Verwenden schwacher Passwörter oder die unsachgemäße Handhabung sensibler Daten. Der finanzielle Schaden solcher Vorfälle ist enorm, laut IBM lag der durchschnittliche Schaden eines Datenlecks im Jahr 2024 bei 4,88 Millionen US-Dollar.

Diese Zahlen machen deutlich: Der Schutz vor Cyberangriffen kann nur gelingen, wenn Unternehmen ihre Mitarbeitenden als Teil der Sicherheitsstrategie begreifen und aktiv einbinden.

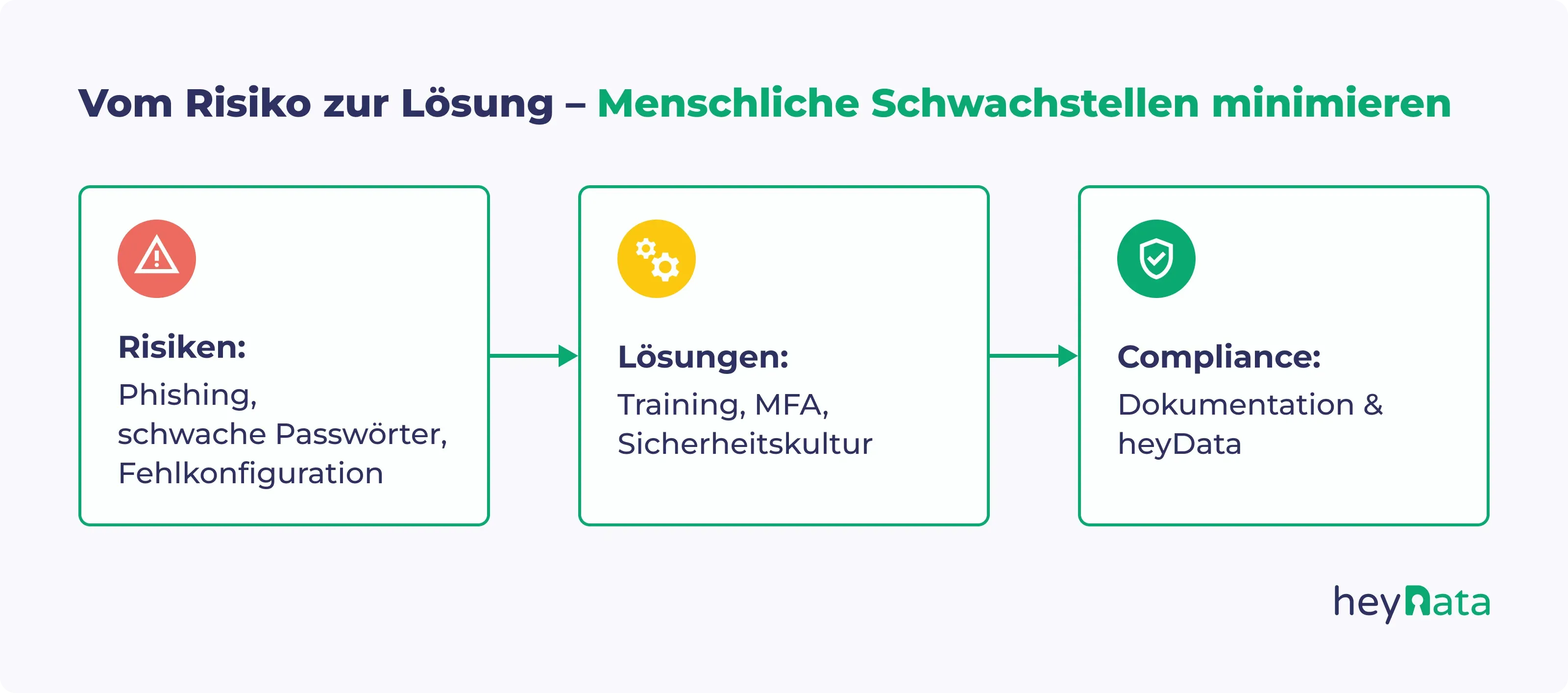

2. Die gängigsten menschlichen Fehler

Phishing & Social Engineering

Phishing-Angriffe zählen zu den am weitesten verbreiteten und effektivsten Methoden von Cyberkriminellen. Dabei setzen sie auf gefälschte E-Mails oder Nachrichten, die legitime Absender vortäuschen. Ziel ist es, Mitarbeitende dazu zu bringen, sensible Daten preiszugeben oder auf schädliche Links zu klicken.

Schwache oder wiederverwendete Passwörter

Ein weiteres Einfallstor für Angreifer sind Passwörter – insbesondere dann, wenn sie einfach, mehrfach verwendet oder gar öffentlich zugänglich sind. Trotz aller Empfehlungen zur Passworthygiene zeigt die Praxis: Viele Mitarbeitende setzen weiterhin unsichere Kennwörter ein.

Fehlkonfiguration und Datenfehler

Fehlende Verschlüsselung, unzureichende Rechtevergabe oder falsch konfigurierte Cloud-Dienste führen regelmäßig zu Datenpannen. Oft liegt der Fehler nicht in der Absicht, sondern in fehlendem Bewusstsein für die Konsequenzen.

Geräteverlust

Verlorene oder gestohlene Endgeräte wie Laptops und Smartphones stellen ein erhebliches Risiko dar, vor allem, wenn sie unverschlüsselt sind oder kein Remote-Löschzugriff besteht.

3. Case Studies 2024/2025: Wenn der Mensch versagt

Fall Qantas

Die australische Fluggesellschaft Qantas wurde 2025 Ziel eines Social-Engineering-Angriffs durch die Hackergruppe „Scattered Spider“. Die Täter gaben sich am Helpdesk als interne Mitarbeitende aus und konnten sich so trotz Zwei-Faktor-Authentifizierung Zugang zu internen Systemen verschaffen.

Weitere betroffene Unternehmen:

Auch bekannte Namen wie M&S, Harrods und Co-op in Großbritannien oder SK Telecom in Südkorea wurden Opfer ähnlicher Methoden. In den USA traf es den Gesundheitsdienstleister Episource – mit über 5,4 Millionen betroffenen Personen.

Diese Beispiele zeigen: Kein Unternehmen ist zu groß oder zu sicher, um nicht Ziel menschlich ausgelöster Sicherheitslücken zu werden.

4. Warum Training oft nicht reicht

Viele Unternehmen setzen auf jährliche Schulungen oder verpflichtende Onboarding-Module, um Mitarbeitende zu sensibilisieren. Doch diese Maßnahmen reichen häufig nicht aus. Laut Proofpoint investieren zwar über die Hälfte der Unternehmen in Awareness-Programme, jedoch sind sie oft unregelmäßig, wenig praxisnah und nicht zielgruppenspezifisch.

Ein häufiger Fehler: Die Schulung wird als Pflichtaufgabe betrachtet, nicht als kontinuierlicher Prozess. Der Effekt ist entsprechend gering. Es braucht daher neue Formate und Lernansätze, die Sicherheit erlebbar machen und nachhaltig verankern.

5. Die Lösung: Ein ganzheitlicher Ansatz

Kultureller Wandel

Cybersicherheit muss als integraler Bestandteil der Unternehmenskultur verstanden werden. Führungskräfte spielen hierbei eine entscheidende Rolle – sie müssen das Thema sichtbar machen, vorleben und kontinuierlich adressieren.

Regelmäßige und personalisierte Trainings

Nicht jede:r Mitarbeitende benötigt die gleichen Inhalte. IT-Teams haben andere Risiken als HR oder Sales. Effektiv sind Micro-Learning-Formate, monatliche Impulse, Rollenspiele und Phishing-Simulationen.

Technische Ergänzungen

Maßnahmen wie Multi-Faktor-Authentifizierung (MFA), Passwortmanager oder Endpoint-Verschlüsselung helfen, die Folgen menschlicher Fehler zu minimieren. Zugriffsrechte sollten regelmäßig überprüft und angepasst werden. Zertifizierungen wie zum Beispiel ISO 27001 können zusätzlich dabei helfen, technische Schwachstellen systematisch zu erkennen und gezielt zu beheben.

KI-gestützte Erkennung

Moderne KI-Lösungen können verdächtiges Verhalten in Echtzeit erkennen – z. B. ungewöhnliche Login-Zeiten oder abweichende E-Mail-Kommunikation. 87 % der CISOs planen laut Proofpoint, solche Tools verstärkt einzusetzen.

6. Compliance: Mehr als ein „Nice to Have“

Fehlerhafte Datenverarbeitung kann nicht nur technische Folgen haben – sie zieht rechtliche Konsequenzen nach sich. Die Datenschutz-Grundverordnung (DSGVO) und andere globale Regulierungen fordern klare Prozesse, Nachweise und Pflichten:

- Schulungen dokumentieren

- Datenpannen binnen 72 Stunden melden

- Drittanbieter per AVV vertraglich absichern

- Verarbeitungstätigkeiten dokumentieren

Organisationen, die diese Anforderungen nicht erfüllen, setzen sich einem erheblichen Risiko aus – sowohl finanziell als auch reputativ.

7. heyData: Compliance trifft auf Usability

In dieser komplexen Gemengelage unterstützt heyData Unternehmen mit einer pragmatischen, digitalen Lösung. Die Plattform fokussiert sich auf die operative Umsetzung datenschutzrechtlicher Anforderungen, einfach, automatisiert und schnell.

heyData bietet unter anderem:

- Automatisierte Erstellung und Pflege von Datenschutzdokumentationen (z. B. Verarbeitungsverzeichnisse, Datenschutzrichtlinien)

- Strukturierte Verwaltung von Auftragsverarbeitungsverträgen (AVVs)

- DSGVO-konforme Schulungsmodule für Mitarbeitende

- Management von Betroffenenanfragen (z. B. Auskunft, Löschung)

- Aktuelle rechtliche Hinweise bei Gesetzesänderungen wie NIS2 oder DORA

Durch die einfache Integration in Unternehmensprozesse wird Datenschutz zur Routine – nicht zur Belastung.

Wichtig: heyData ersetzt keine technischen Schutzmaßnahmen wie Firewalls oder SIEM-Systeme. Aber es bietet eine zentrale Plattform, um alle organisatorischen Pflichten rechtssicher zu erfüllen, ein entscheidender Baustein im Schutz vor menschlichem Fehlverhalten.

8. Handlungsempfehlungen für Unternehmen

Oft wird angenommen, dass Mitarbeitende schuld sind, wenn es zu einem Sicherheitsvorfall kommt. Dabei steckt meist ein ganz anderes Problem dahinter: fehlende Schulungen, unklare Regeln oder technische Lücken. Klar, der Klick auf einen Link kann der Auslöser sein, aber die Verantwortung liegt bei der Organisation. Es ist Aufgabe des Unternehmens, dafür zu sorgen, dass Mitarbeitende sicher arbeiten können. Mit klaren Abläufen, guter Technik und verständlicher Kommunikation.

Kurzfristige Maßnahmen:

- Phishing-Sensibilisierung durchführen und auswerten

- Schulungen für alle Mitarbeitenden einführen oder aktualisieren

- Passwort- und Zugriffsrichtlinien überarbeiten

- heyData zur AVV-Verwaltung und Dokumentation einführen

- Incident-Response-Plan erstellen und testen

Langfristige Maßnahmen:

- Sicherheitsbewusstsein zur Führungsaufgabe machen

- Cybersicherheit in Zielsysteme und interne Kommunikation integrieren

- Prozesse regelmäßig mit Tools wie heyData überprüfen

- Personal gezielt weiterbilden und befähigen

- Technische und organisatorische Maßnahmen verzahnen

FAQ – Menschliche Risiken in der Cybersicherheit

Was sind die häufigsten menschlichen Fehler in der IT-Sicherheit?

Phishing, schwache Passwörter, falsch konfigurierte Zugriffe, Weitergabe von Daten an falsche Empfänger.

Wie kann ich Mitarbeitende besser schulen?

Durch regelmäßige, praxisnahe Schulungen mit interaktiven Inhalten, Rollenspielen und Phishing-Simulationen. Wichtig ist ein kontinuierlicher, zielgruppenspezifischer Ansatz.

Wie hilft heyData bei der Cybersicherheit?

heyData bietet strukturierte Tools zur Dokumentation, Schulung und AVV-Verwaltung, nicht für die technische Abwehr, sondern zur Absicherung rechtlicher Anforderungen und zur Reduktion organisatorischer Risiken.

Was ist der Unterschied zwischen Cybersecurity und Compliance?

Cybersecurity adressiert technische Schutzmaßnahmen. Compliance sorgt für rechtssichere Prozesse, Dokumentation und Verhalten. Beides ist notwendig, heyData deckt den organisatorischen Teil ab.

Was ist ein AVV?

Ein Auftragsverarbeitungsvertrag (AVV) ist ein Vertrag mit Dienstleistern, die im Auftrag Daten verarbeiten, verpflichtend nach DSGVO. heyData hilft bei Erstellung, Nachverfolgung und Archivierung.

Fazit: Cybersicherheit beginnt beim Menschen und wird durch Systeme gestützt

Die digitale Bedrohungslage ist dynamisch, doch ein Faktor bleibt konstant: Der Mensch ist häufig das Einfallstor. Organisationen müssen deshalb konsequent in Schulung, Kultur und Compliance investieren. Tools wie heyData helfen dabei, gesetzliche Anforderungen zu erfüllen, Transparenz zu schaffen und Mitarbeitende handlungsfähig zu machen.

Denn echte Sicherheit entsteht nicht durch Technik allein, sondern durch das Zusammenspiel von Menschen, Prozessen und digitalen Werkzeugen.

Wichtiger Hinweis: Der Inhalt dieses Artikels dient ausschließlich Informationszwecken und stellt keine Rechtsberatung dar. Die hier bereitgestellten Informationen können eine individuelle Rechtsberatung durch (je nach Anwendungsfall) einen Datenschutzbeauftragten oder Rechtsanwalt nicht ersetzen. Wir übernehmen keine Gewähr für die Aktualität, Vollständigkeit und Richtigkeit der bereitgestellten Informationen. Jegliche Handlungen, die auf Grundlage der in diesem Artikel enthaltenen Informationen vorgenommen werden, erfolgen auf eigenes Risiko. Wir empfehlen, bei rechtlichen Fragen oder Problemen stets (je nach Anwendungsfall) einen Datenschutzbeauftragten oder Rechtsanwalt zu konsultieren.